在当今高度互联的数字时代,信息安全已成为国家安全、企业运营和个人隐私的基石。网络安全体系与安全模型构成了防护的理论框架,而将理论转化为实际屏障的关键环节,则是网络与信息安全软件的开发。这一过程不仅是技术实现,更是将安全思想、模型和策略编码为可执行逻辑的系统工程。

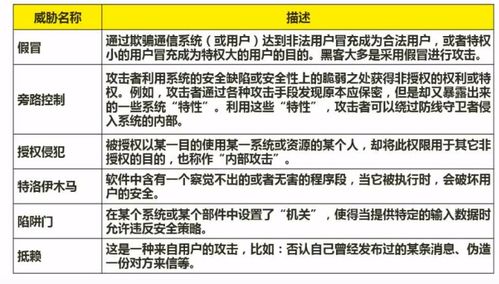

安全软件开发的生命周期始于对威胁的深刻理解。开发团队必须首先进行全面的威胁建模,识别潜在的攻击向量,如注入攻击、跨站脚本(XSS)、数据泄露等,并依据经典安全模型(如Bell-LaPadula模型、Biba完整性模型)定义数据的保密性、完整性和可用性要求。这意味着安全需求应与非功能性需求同等重要,在项目伊始便融入设计文档。

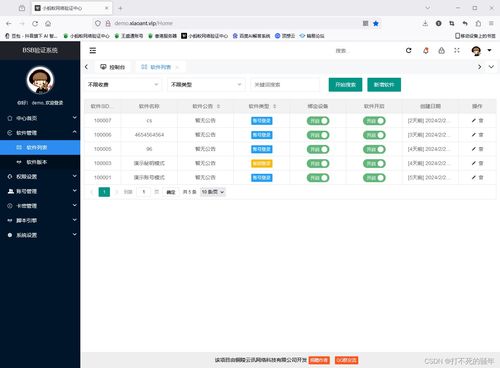

在设计与架构阶段,开发者需采纳“安全设计”原则。这包括最小权限原则(每个组件只拥有完成其功能所必需的权限)、纵深防御(多层安全控制)以及故障安全默认(默认配置即为安全状态)。架构上,常采用微服务隔离、API安全网关等技术来限制漏洞的影响范围。例如,使用OAuth 2.0和OpenID Connect进行安全的身份认证与授权,确保只有合法用户和应用程序能访问敏感资源。

编码实践是安全的第一道防线。开发者必须遵循安全编码规范,避免常见漏洞。这包括对所有输入进行严格的验证、过滤与转义,防止SQL注入和XSS攻击;使用参数化查询而非字符串拼接访问数据库;实施强密码哈希算法(如Argon2、bcrypt)存储用户凭证;并确保错误信息不会泄露系统内部细节。代码审查和静态应用程序安全测试(SAST)工具在此阶段至关重要,能自动检测代码中的潜在安全缺陷。

测试阶段则需超越传统功能测试,集成动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)和渗透测试。通过模拟真实攻击场景,如模糊测试、漏洞扫描,来验证软件在恶意输入下的行为。安全测试应是持续的过程,在DevOps流水线中实现“安全左移”,即在开发早期发现并修复漏洞,而非等到部署之后。

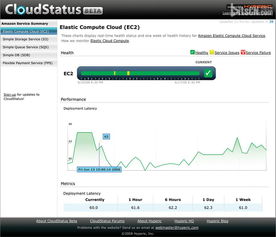

部署与维护是安全软件长期可靠运行的保障。应采用安全的配置管理,确保默认密码更改、不必要的服务关闭。持续监控日志和用户行为,借助安全信息和事件管理(SIEM)系统实时检测异常活动。建立漏洞响应机制至关重要,以便在发现零日漏洞时能迅速发布补丁。软件供应链安全也不容忽视,需对使用的第三方库和组件进行持续的安全评估,防止如Log4j类似的事件。

安全意识培训是贯穿始终的软性支柱。开发者自身需不断更新知识,了解最新的攻击技术和防护手段。安全软件开发不仅是工具和流程,更是一种文化,要求每个参与者都将安全内化为本能。

网络与信息安全软件开发是一个多维度、持续演进的实践。它要求我们将抽象的网络安全体系(如PDRR模型:防护、检测、响应、恢复)和形式化的安全模型,通过严谨的工程方法,转化为能在复杂网络环境中稳健运行的软件实体。只有这样,我们才能在数字世界中构建起既智能又坚固的防线,守护数据洪流中的每一份价值与信任。